SD-WAN

集团多分支节点智能化组网

发布时间:2022-03-17 14:15:58 作者:VMware中国阅读:0

企业重要应用网络流内有个资以及重要交易资料,而因为一些原因,核心应用网络流无法随意访问。而在这些线路又都有独立设备、独立线路处理,那它们在 SD-WAN 架构内要怎么运行呢?

这个问题不仅发生在信用卡交易中要符合 PCIDSS 的零售业客户,也常会出现在金融、政府等客户的讨论内。

应用与法规最大,如果现在的要求就是某个业务必须只能在独立专有线路上传输,一定要加密,像这样的要求 NSX SD-WAN 可以满足吗?

当然是可以的。

几个机制可以确保最重要的核心业务 / 交易资料能够受到最严密的区隔与保护。

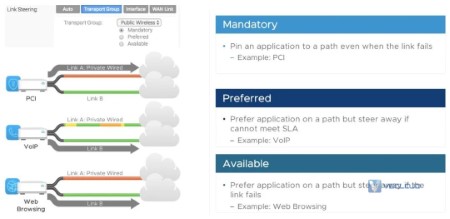

首先,在我们前面介绍对于不同应用的政策配置时有讨论到,对于各个应用或是群组,可以设置其线路转送的配置为 Mandatory / Preferred / Available。

其中,如果我们要将某种应用锁在特定线路上,可以选择 Mandatory。

在下图内,我们可以把 PCI 相关的交易资料放置在 Link A 这条私有专有线路上,而政策设定为 Mandatory。

此时在任何状况下,这些交易流都不会跑到 Internet 线路上。

但同样的,此时如果私有线路出现断线,交易流也不会切换到其他的共享线路。

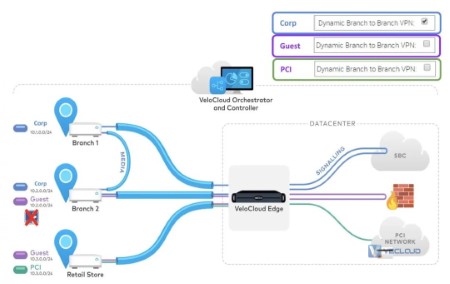

第二个常遭遇的状况是企业可能进一步希望把机敏交易资料传输的路由控制、IP 配置等都独立。

而与其要购买独立的设备,VMware SD-WAN 也有支援 Segmentation / VRF 等机制来做企业内不同部门、用途、业务间的独立配置。

在下图内,有些外点只是单纯的业务办公室 (Branch 1);

有些外点除了员工内部的连线外也提供访客的 Internet 连线 (Branch 2);

而也有些店铺内有开放给客户的 Internet 连线以及交易的信用卡相关传输需求 (Retail Store)。

在这里,各种不同需求的 Application 可以藉由不同的 Segmentation 区块,或是不同的 VRF (Virtual Routing and Forwarding) 来独立进行政策配置与路由控制。

在 Datacenter 端的 Edge 接收到这些网络流后,会依据不同的 Segment 各自往后传输。

在 Segmentation 的机制内,有三个好处:

依据 Segment 来定义路由与应用政策,各 Segment 有独立的配置。

不同的 Segment 内,可以配置 Overlapped 的 IP 地址。

各个Segment间可以做到完全阻隔 (Isolation)。

第三个机制是加密。

除了被分类为 “Direct” ,直接往 Internet 网站送的低优先权类应用,所有 VMware SD-WAN 构件间的,如 Edge-to-Edge / Edge-to-Gateway 间的 DMPO 通道,都会强制加密。

因此无论重要应用是通过 Internet 路径或是 MPLS 私有线路传送,都没有在传输过程中有资料泄漏的问题。

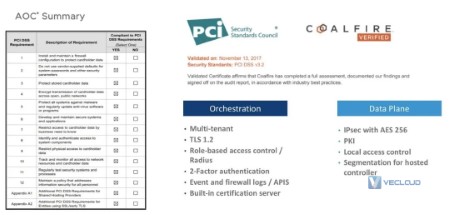

对于核心机敏与交易资料的保护是 SD-WAN 要能够发展与落实的重大要点,而 VMware SD-WAN 的主要客户许多都是极大的零售业厂商。

对于信用卡交易资料的保护、PCIDSS 的合规更是异常重要。

VMware SD-WAN 目前已经是 PCIDSS 的 Level 1 Service Provider,也是各个 SD-WAN 厂商内唯一取得PCI认证的方案。

在下图内,大家可以看到在各项 PCIDSS 需求内,VMware SD-WAN 都已经取得合规。

通常在信用卡交易支付这边的安全规范已经相当的完备,而 VMware SD-WAN 这种 Cloud-Network 的机制能在 PCIDSS 架构下合规。

希望能够让大家感受到这是一个足够安全的架构,可以让企业安心把最重要的业务流也能跑在 SD-WAN 环境内。

以上就是SD-WAN架构如何确保应用内个资与交易资料安全?的介绍,微云网络提供企业用户机房到IDC数据中心、企业私有云和公有云,以及企业多云直连的云专线业务,可以快速、有效的为客户提供高速、稳定的专有通道。如果您有相关的业务场景,欢迎咨询,我们有专业的技术团队可以为您提供更好的建议和方案。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:shawn.lee@vecloud.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。

标题:SD-WAN架构如何确保应用内个资与交易资料安全?

地址:https://www.kd010.com/cjwt/763.html

全天服务支持

资源覆盖全球

专属优质服务

技术全线支持