SD-WAN

集团多分支节点智能化组网

发布时间:2021-11-11 13:00:04 作者:衡水铁头哥阅读:0

在实际应用场景中,如果结合SD-WAN,很少使用两端直接连接的场景(IKE主模式和预共享密钥认证配置)。或者说,两个子网的互通可能是通过第三个设备实现的。例如,在最后一次实验中,RTB和RTC是直接建立的IPsec隧道,而在实际应用中,可能是RTA和RTB、RTC分别建立IPsec隧道,从而实现RTB和RTC两个设备下挂子网的互通。

组网需求

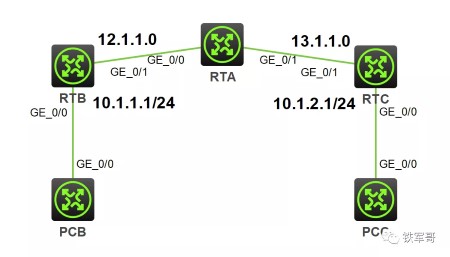

某个SD-WAN使用场景,组网使用3个路由器。图中RTA是总部设备,RTB,RTC是分支设备,RTA和RTB,分别在RTC之间建立IPsec隧道,保护PCB所在子网(10.1.0/24)和PCC所在子网(10.1.2.0/24)之间的数据流。具体要求如下:

封装形式为隧道模式。

安全协议采用ESP协议。

加密算法采用128比特的AES,认证算法采用HMAC-SHA1。

IKE协商方式建立IPsec SA。

组网图

采用IKE方式建立保护IPv4报文的IPsec隧道。

配置步骤

配置思路

RTB和RTC和RTA建立IPsec隧道时,保护的数据流和上次是一样的,都是两端的私网地址。不同的是,两端私网的互访流量会在RTA上解封装,这样一来,RTA上就要增加到两端内网的路由信息。

这么一来,配置是不是就清晰了,直接上配置。

配置RTA

#

sysname RTA

#

interface GigabitEthernet0/0

ip address 12.1.1.1 255.255.255.0

ipsec apply policy map2

#

interface GigabitEthernet0/1

ip address 13.1.1.1 255.255.255.0

ipsec apply policy map3

#

ip route-static 10.1.1.0 24 12.1.1.2

ip route-static 10.1.2.0 24 13.1.1.3

#

acl advanced 3401

rule 0 permit ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255

rule 5 permit ip source 10.1.2.0 0.0.0.255 destination 10.1.1.0 0.0.0.255

#

ipsec transform-set tran1

esp encryption-algorithm aes-cbc-128

esp authentication-algorithm sha1

#

ipsec policy map2 10 isakmp

transform-set tran1

security acl 3401

local-address 12.1.1.1

remote-address 12.1.1.2

ike-profile pro2

#

ipsec policy map3 10 isakmp

transform-set tran1

security acl 3401

local-address 13.1.1.1

remote-address 13.1.1.3

ike-profile pro3

#

ike profile pro2

keychain key2

match remote identity address 12.1.1.2 255.255.255.0

#

ike profile pro3

keychain key3

match remote identity address 13.1.1.3 255.255.255.0

#

ike keychain key2

pre-shared-key address 12.1.1.2 255.255.255.0 key simple qwe123

#

ike keychain key3

pre-shared-key address 13.1.1.3 255.255.255.0 key simple qwe123

配置RTB

#

sysname RTB

#

interface GigabitEthernet0/0

ip address 10.1.1.1 255.255.255.0

#

interface GigabitEthernet0/1

ip address 12.1.1.2 255.255.255.0

ipsec apply policy map1

#

ip route-static 10.1.2.0 24 12.1.1.1

ip route-static 13.1.1.0 24 12.1.1.1

#

acl advanced 3401

rule 0 permit ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255

#

ipsec transform-set tran1

esp encryption-algorithm aes-cbc-128

esp authentication-algorithm sha1

#

ipsec policy map1 10 isakmp

transform-set tran1

security acl 3401

local-address 12.1.1.2

remote-address 12.1.1.1

ike-profile pro1

#

ike profile pro1

keychain key1

match remote identity address 12.1.1.1 255.255.255.0

#

ike keychain key1

pre-shared-key address 12.1.1.1 255.255.255.0 key simple qwe123

配置RTC

#

sysname RTC

#

interface GigabitEthernet0/0

ip address 10.1.2.1 255.255.255.0

#

interface GigabitEthernet0/1

ip address 13.1.1.3 255.255.255.0

ipsec apply policy map1

#

ip route-static 10.1.1.0 24 13.1.1.1

ip route-static 12.1.1.0 24 13.1.1.1

#

acl advanced 3401

rule 0 permit ip source 10.1.2.0 0.0.0.255 destination 10.1.1.0 0.0.0.255

#

ipsec transform-set tran1

esp encryption-algorithm aes-cbc-128

esp authentication-algorithm sha1

#

ipsec policy map1 10 isakmp

transform-set tran1

security acl 3401

local-address 13.1.1.3

remote-address 13.1.1.1

ike-profile pro1

#

ike profile pro1

keychain key1

match remote identity address 13.1.1.1 255.255.255.0

#

ike keychain key1

pre-shared-key address 13.1.1.1 255.255.255.0 key simple qwe123

验证配置

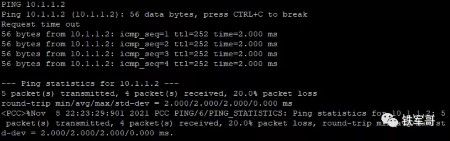

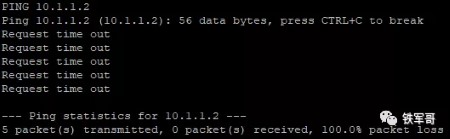

以上配置完成后,使用10.1.2.2主动访问10.1.1.2,来触发IKE进行IPsec SA的协商。

IKE成功协商出IPsec SA后,子网10.1.1.0/24与子网10.1.2.0/24之间数据流的传输将受到IPsec SA的保护。

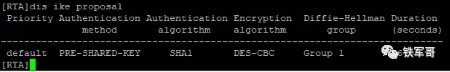

可通过命令查看到RTA的IKE提议信息。

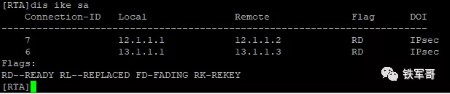

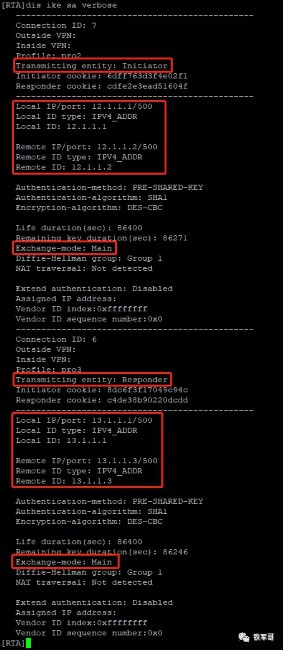

可通过命令查看到RTA上IKE第一阶段协商成功后生成的IKE SA信息。

如果带上verbose,可以看到更多的详细信息。

和上次不同,我们可以看到RTA即是发起者又是响应者。我发起访问的流量是从RTC过来的,所以对于RTA来讲,RTC是发起者,RTA是响应者;当流量去往RTB时,RTA对于RTB来讲就又是发起者了。

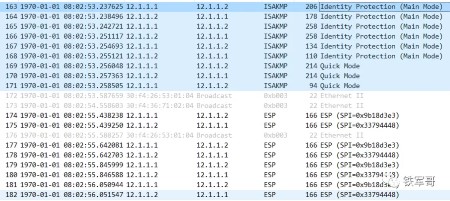

同样的,两段IKE SA中本地和对端的端口号都是500,也能看到1阶段的交换模式是主模式。

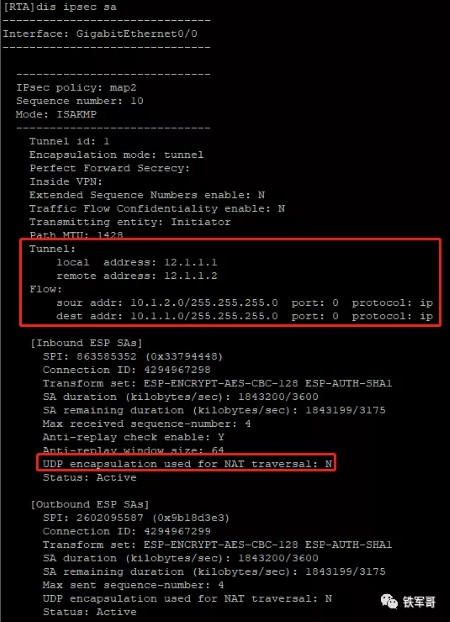

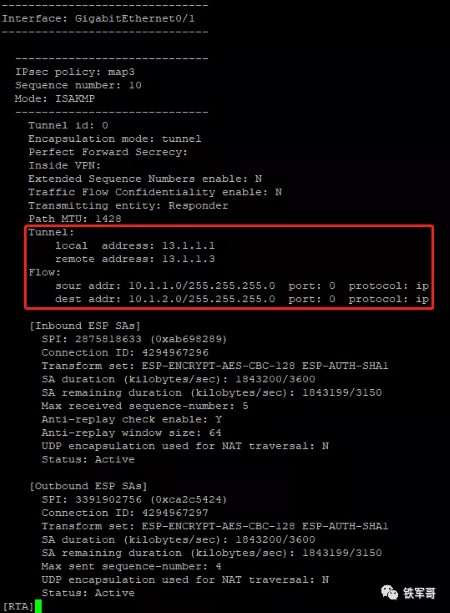

通过命令查看到协商生成的IPsec SA。

display ipsec sa

上面是RTA和RTB之间的SA,下面是RTA和RTC之间的SA。

可以看到,这次PCB和PCC之间的互访是经过了两段隧道。我们在RTA上debug一下PING报文。

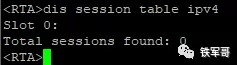

竟然没有显示,也看不到会话表项。

难道不会进内核?那是不是不需要配置RTA到两端内网的明细路由?删掉相关配置试一下。

删掉路由之后,两端就不通了,恢复配置就正常,证明路由确实是有必要的。

好吧,我忘了debug看不到过路的ICMP报文了。

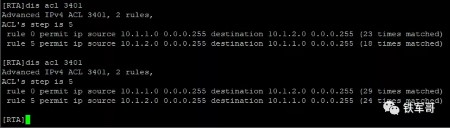

但是通过ACL的匹配次数,可以看到报文确实是一进一出的。(差的5次是删掉路由之后没通的5个)

查看SA建立过程,抓包截图如下:

OK,没有问题。

以上就是SD-WAN网络中的IPsec流量是怎么转发的?的介绍。

微云作为国内知名的云服务综合解决方案提供商,拥有包括MPLS VPN、IPLC专线、IPsec、云专线以及SD-WAN在内的多种产品,可为您提供专业、灵活、多样性的专线及SD-WAN组网解决方案。详询微云网络客服电话 400-028-9798。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:shawn.lee@vecloud.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。

标题:SD-WAN网络中的IPsec流量是怎么转发的?

地址:https://www.kd010.com/hyzs/432.html

全天服务支持

资源覆盖全球

专属优质服务

技术全线支持